Autenticación y Personalización de Marca de Empresa para Evitar Picar el Anzuelo del Phishing

Hoy quería comentaros un pequeño TIP de seguridad sobre el cual llevo semanas intentando escribir, básicamente es para ayudar al usuario final a identificar en donde puede que iniciar sesión con seguridad. Seguro que todos hemos recibido múltiples correos indicando que alguien ha compartido documentación con nosotros o que por seguridad debemos cambiar nuestra contraseña y, no facilitan un enlace para que con “total confianza” accedamos al mismo y tratemos de iniciar sesión para tal fin. Aquí os pongo varios ejemplos de los cuales he visto recientemente:

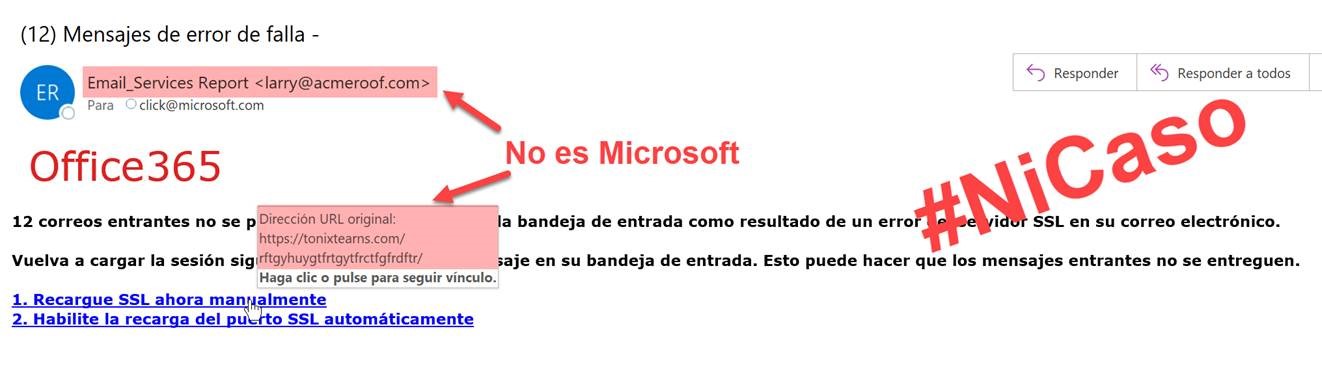

- Las marcas en rojo son descripciones que yo os pongo, claramente no os viene en el correo, son cosas en las que debéis prestar atención para identificar que no es un correo verídico:

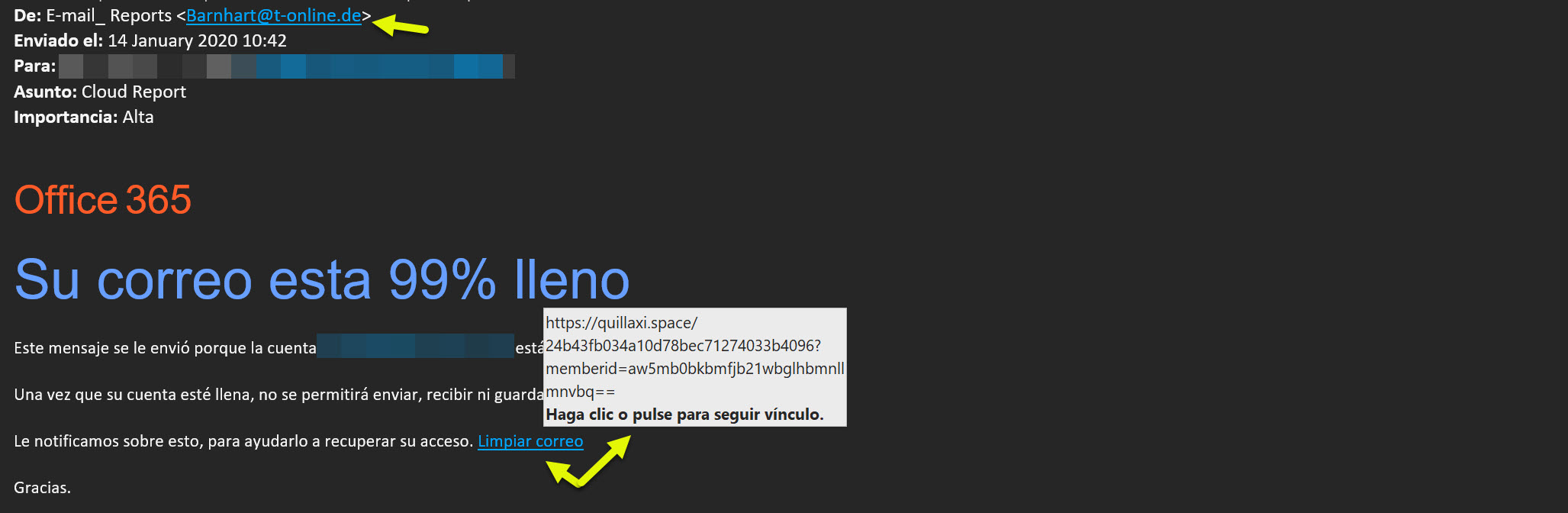

- Aquí tenéis otro ejemplo, en este caso es como si llegase de O365 indicando que tenemos el buzón de correo lleno pero .. fijaros en la dirección de correo de donde viene y el enlace a donde nos quiere llevar.. básicamente quiere robar nuestras credenciales:

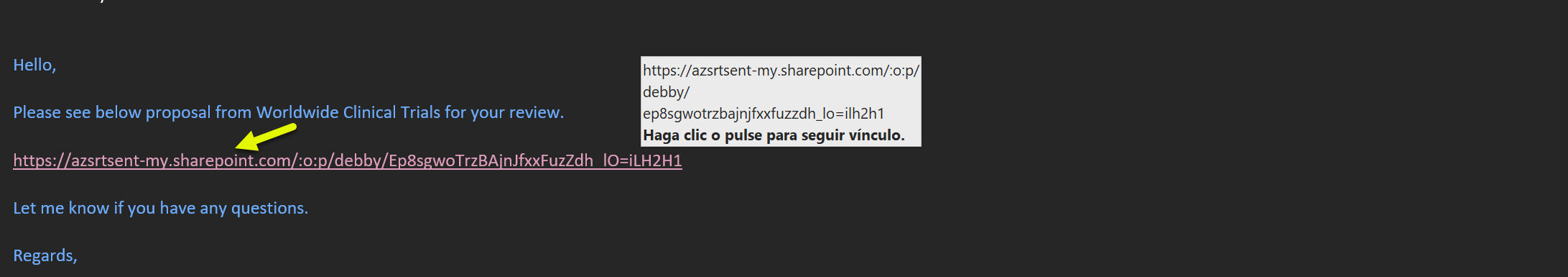

- Aquí otro ..

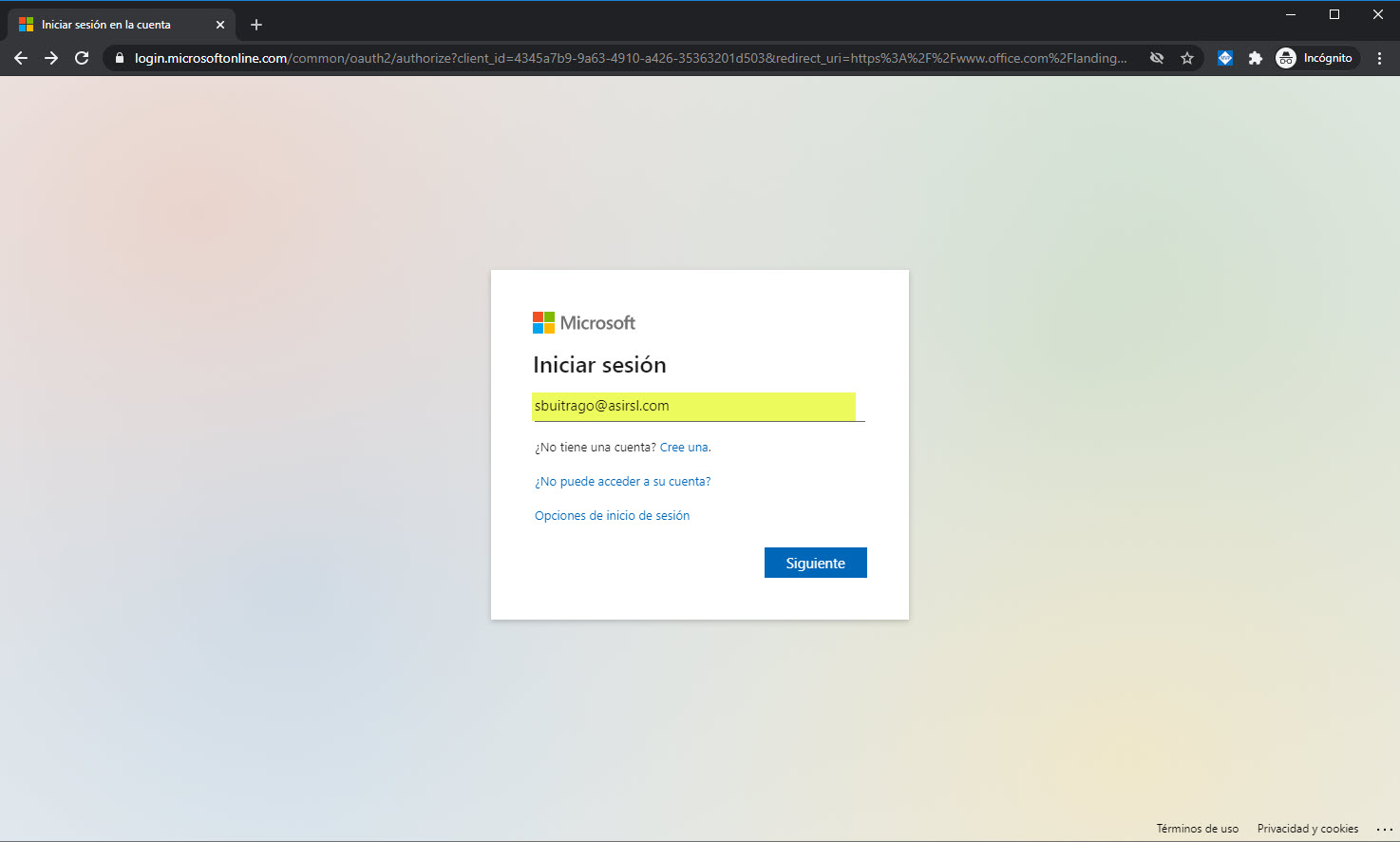

Fijaros que esto sería uno de los enlaces que nos llega en los correos y fijaros que la web en cuanto al aspecto es muy muy parecida a la de MSFT:

Como vemos no es “fácil” para un usuario final el saber si está iniciando sesión en el sitio correcto o no, si los administradores necesitamos formación específica y estar atentos, imaginaros los usuarios finales.

Para evitar problemas de phishing tenemos varias tareas que realizar con los usuarios finales:

- Formación: dar formación a los usuarios de forma recurrente y sobre todo, enviarles recordatorios de las buenas prácticas y las novedades de nuevos ataques para que estén alerta

- Procesos: definir procesos cuanto haya intercambio de información confidencial, transacciones económicas, etc.. porque al final si realizamos transferencias a números de cuenta válidos pero no del destinario que creemos ..

Y también con los técnicos de IT:

- Técnicas: dotar a los usuarios de varios procesos técnicos para evitar el robo de su identidad:

- Activa: autenticación de doble factor (MFA, Etc..)

- Pasiva: sistemas de protección end-point (Intune por ejemplo)

Para trabajar sobre las dos primeras creo que es vital dar formaciones periódicas a los usuarios, utilizando lenguaje que entiendan y que puedan identificar cuando están siendo “atacados” en busca de robarles sus credenciales. Para esto, tenemos muchas webs donde podemos encontrar información muy útil:

Para la parte técnica, importante que podamos implementar sistemas de autenticación multifactor, porque en el caso de que el usuario “haya picado el anzuelo”, el atacante no tendrá acceso a nuestros datos (correo electrónico por ejemplo) porque necesitará el código que el proveedor de la doble factor de autenticación ha hecho llegar al usuario. Además, podemos añadir un plus de seguridad añadiendo acceso condicional a las políticas de seguridad que podemos añadir en nuestra gestión de identidades para proteger a nuestros usuarios. A continuación os dejo varios artículos de mi blog sobre estas configuraciones técnicas que estoy comentando:

- Azure MFA: Acceso Condicional

- Azure AD: Acceso Condicional + Teams + Office 365 Apps

- Conexión VPN + RADIUS + AzureMFA + Enrutamiento IP

- Bloquear aplicaciones desde AzureAD

- Azure AD: reglas de acceso condicional (Ubicación + Azure AD Híbrido)

- Microsoft Azure: Windows Virtual Desktop + Acceso Condicional + Teams

Como veis no solo podemos utilizar MFA y Autenticación Condicional para iniciar sesión en las aplicaciones que tenemos registradas en Azure, sino también nuestras VPN y RDS On-Premises.

Una vez que ya hemos puesto todas estas medidas técnicas en marcha, pues ya hemos ganado mucho, pero no aun quedan cosas por hacer. Yo voy a comentar algo que para mi me parece muy útil, porque es algo que los usuarios finales pueden identificar de forma clara a donde se tienen que conectar única y exclusivamente cuando tengan que iniciar sesión. En el siguiente esquema, muestro los diferentes proceso de autenticación (nube y federación) y cuando no vamos por la vía correcta lo normal es que nos lleve a enlaces donde quieren robar nuestras credenciales (phishing):

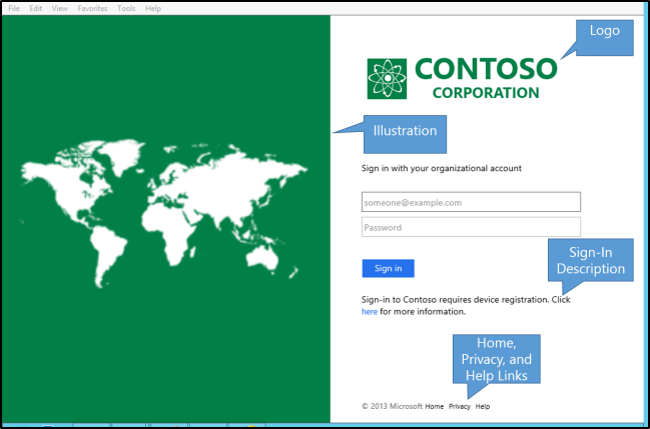

Si, algo tan sencillo como personalizar con nuestros logos y textos corporativos los servicios donde los usuarios tienen que iniciar sesión. Si tanto sin tenemos un entorno de autenticación híbrido como solo en AzureAD, podemos personalizar la página de login y así los usuarios podrán distinguir rápida y visualmente si están iniciando sesión en el sitio correcto.

Yo estoy centrando este artículo siempre alrededor de un entorno Microsoft, pero casi todos los proveedores tienen sistemas de autenticación personalizables y/o integración con AzureAD y os podéis beneficiar si queréis de lo que os voy a comentar, que aún siendo muy simple, es muy efectivo.

Pues bien, si hablamos de la autenticación de los servicios que tengamos en O365 y Azure, es posible que hablemos de autenticación híbrida, pero vamos, que este pequeño tipo es válida para los siguientes sistemas de autenticación:

- Nube: utilizaremos la autenticación de AzureAD nativa

- Federación: implementación de un servicios de federación

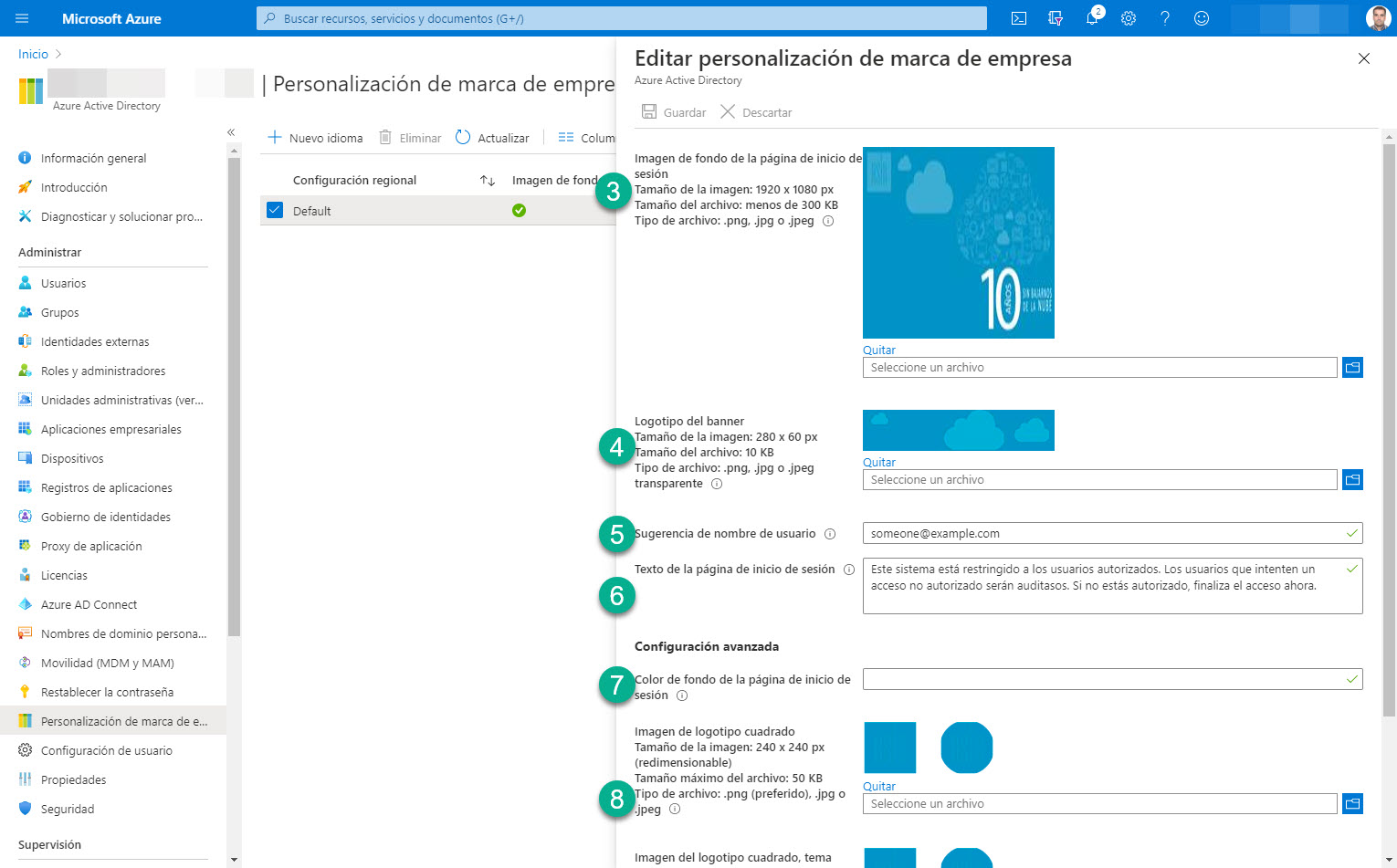

Si utilizamos la autenticación de nube, lo que haremos será personalizar la web de inicio de sesión en donde podemos poner nuestros logos corporativos, haciendo así reconocible la web reconocible por los usuarios. Para esto, no hace falta ninguna licencia adicional, simplemente debemos acceder al Portal de Azure – Azure Active Directory – Personalización de marca de empresa y editamos la configuración por defecto (pero podemos luego hacerlo en varios idiomas):

Como vemos tenemos que ir añadiendo las imágenes con el formato y tamaño que se nos indica, además de un texto legal o enlaces si queremos:

Una vez que lo hagamos guardado, podemos probarlo .. únicamente tenemos que iniciar sesión en algún servicio de Office 365 e introducimos nuestro usuario:

Y ahora continuación nos solicitará la contraseña de nuestro usuario y … ya vemos nuestra personalización del inicio de sesión.

Esto es muy visual y fácil de que los usuarios finales tengan constancia de donde están iniciando sesión, previa comunicación claro, para que tengan en cuenta que sino ven la personalización corporativa nunca escriban su contraseña porque no está en el sitio correcto. Fuera de otras medidas, creo que esta tan SIMPLE, permite a los usuarios saber donde están iniciando sesión sin tener que ver la URL del sitio a donde se están conectando. Si os fijáis, en el 90% de las ocasiones, lo que “mejor” preparando los atacantes son el formato visual (con muchos peros .. porque algunas son muy malas, pero..) del correo que es el que termina engañando a los usuarios.

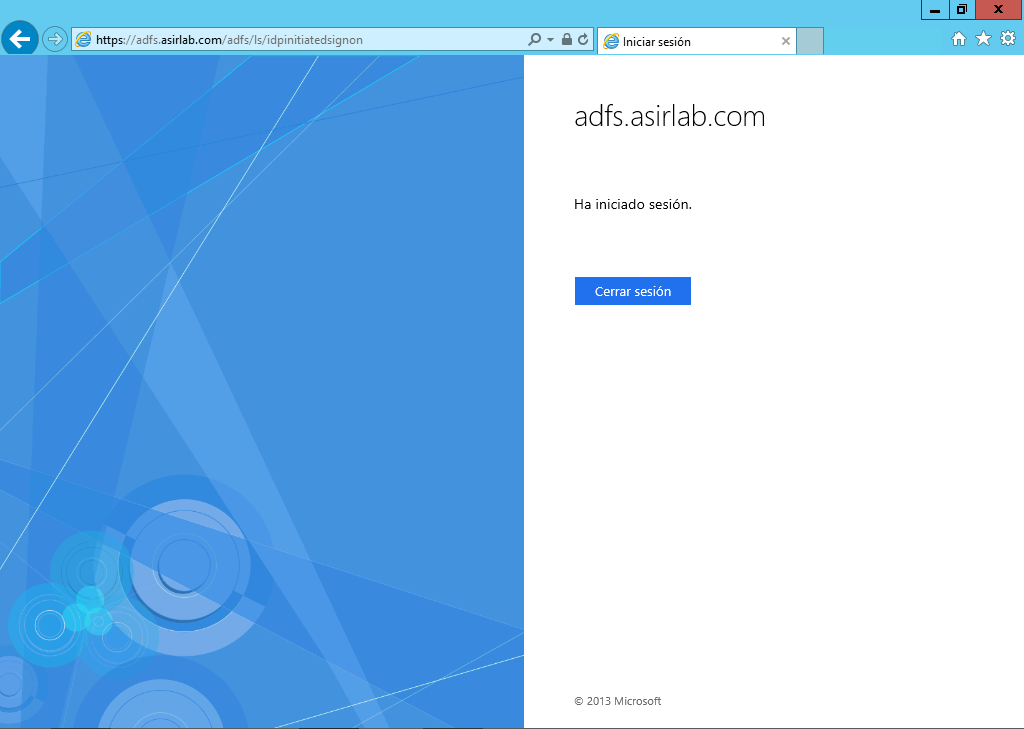

Bien, pues ahora veamos que si tenemos desplegados los servicios de federación, también podemos personalizar nuestro ADFS la cual ya por defecto ya es característica…

Pero se puede personalizar perfectamente: Personalización de inicio de sesión del usuario de AD FS

NO puedo poner un ejemplo mío porque sería con imágenes personalizadas de clientes, pero si os fijáis en la imagen que tiene MSFT como ejemplo, ya podéis apreciar que se puede personalizar sin problema. Su configuración es muy sencilla, aquí el enlace de como podéis personalizar la web de inicio de sesión cuando tenemos un servicio de ADFS: Personalización de inicio de sesión del usuario de AD FS

Me vuelvo a repetir, este artículo es un tip sencillito, pero para mi, muy útil. Al final, el usuario final en muchas ocasiones se preocupa más de “ser más productivo por exigencias del guión” más que de la seguridad .. pero con esta configuración les haremos las cosas más sencillas.

Al final es una mezcla un poco de todo, medidas técnicas que el usuario casi no tiene ni intervención (Autenticación Condicional y MFA) y otras en las cuales debe tomar ciertas precauciones (inicios de sesión o cambios de contraseñas). Porque pensemos que si “ceden” sus credenciales .. es posible que tengamos más servicios en los cuales no tengamos herramientas para protegerlas y dependan únicamente de usuario y contraseña para acceder a las mismas. De ahí que tenemos que poner todas las medidas necesarias encima de la mesa, aunque, como esta, parezca que no son útiles y que solo es “corporativismo” pero yo creo que en este caso no, es mucho más que eso.

Por último, todas las medidas aplicadas para tengan el efecto esperado, debemos comunicarle a los usuarios las medidas aplicadas y que sea consciente de ellas.

Espero que os sea de utilidad!!