Microsoft Intune: Protección de Aplicaciones

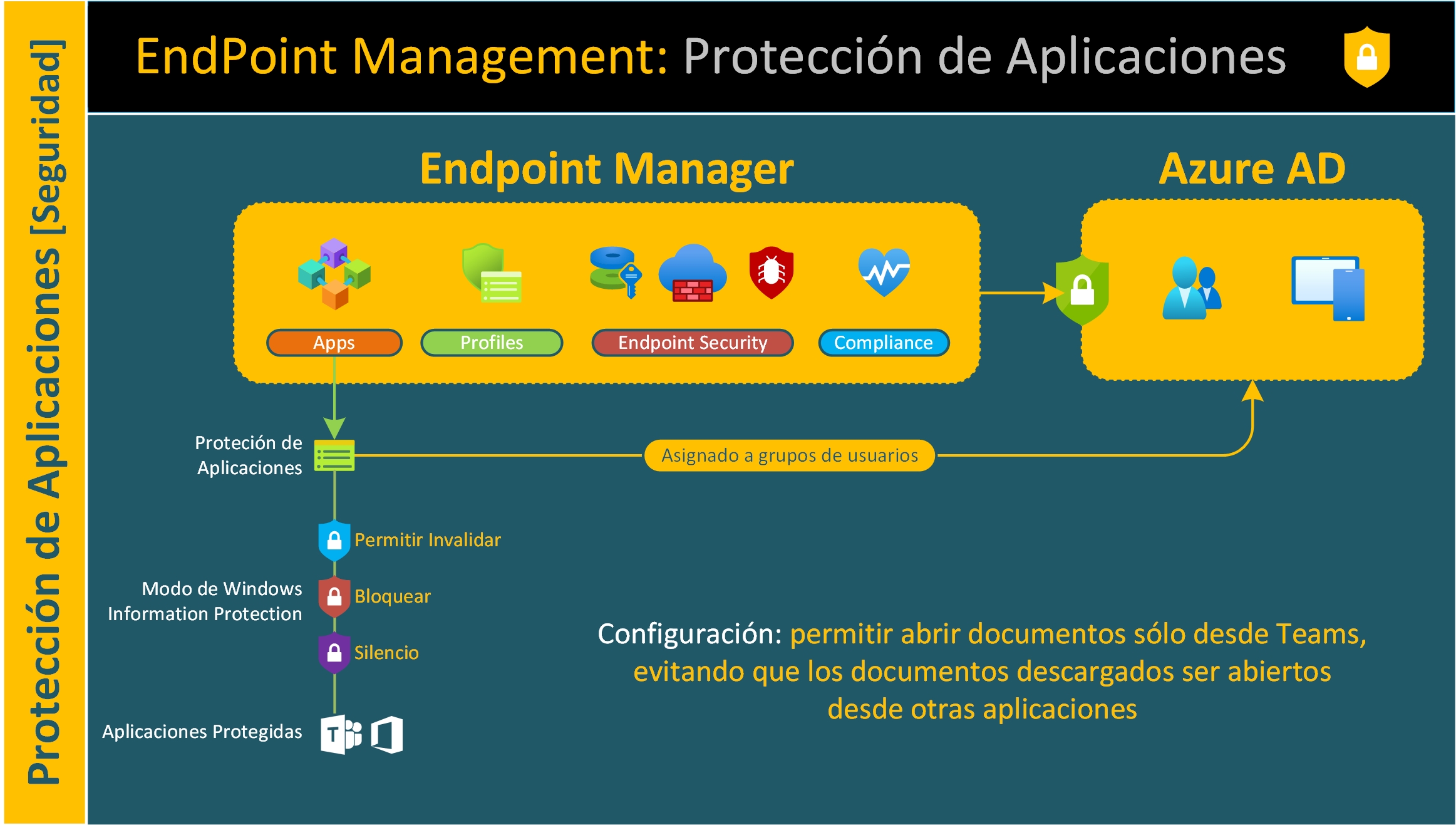

Seguro que muchos de vosotros estáis trabajando con Intune, por lo que, vamos a ver una configuración muy importante para las organizaciones que es la de Protección de Aplicaciones. Esta configuración nos permite definir si los usuarios pueden compartir documentos, copiar-pegar, abrir documentos desde aplicaciones externas, etc..

En este artículo voy a mostrar una configuración muy sencilla, a la vez que potente: permitir que los usuarios únicamente accedan a la documentación que está ubicada en Teams y si la descargan no puedan utilizarla. Esto nos permitirá controlar que la información no se pueda trabajar fuera del entorno corporativo, de esta forma, evitamos que los usuarios puedan llevarse información confidencial de la empresa.

La configuración es muy sencilla, pero se puede complicar todo lo que queramos, pero para este artículo haremos algo muy sencillo:

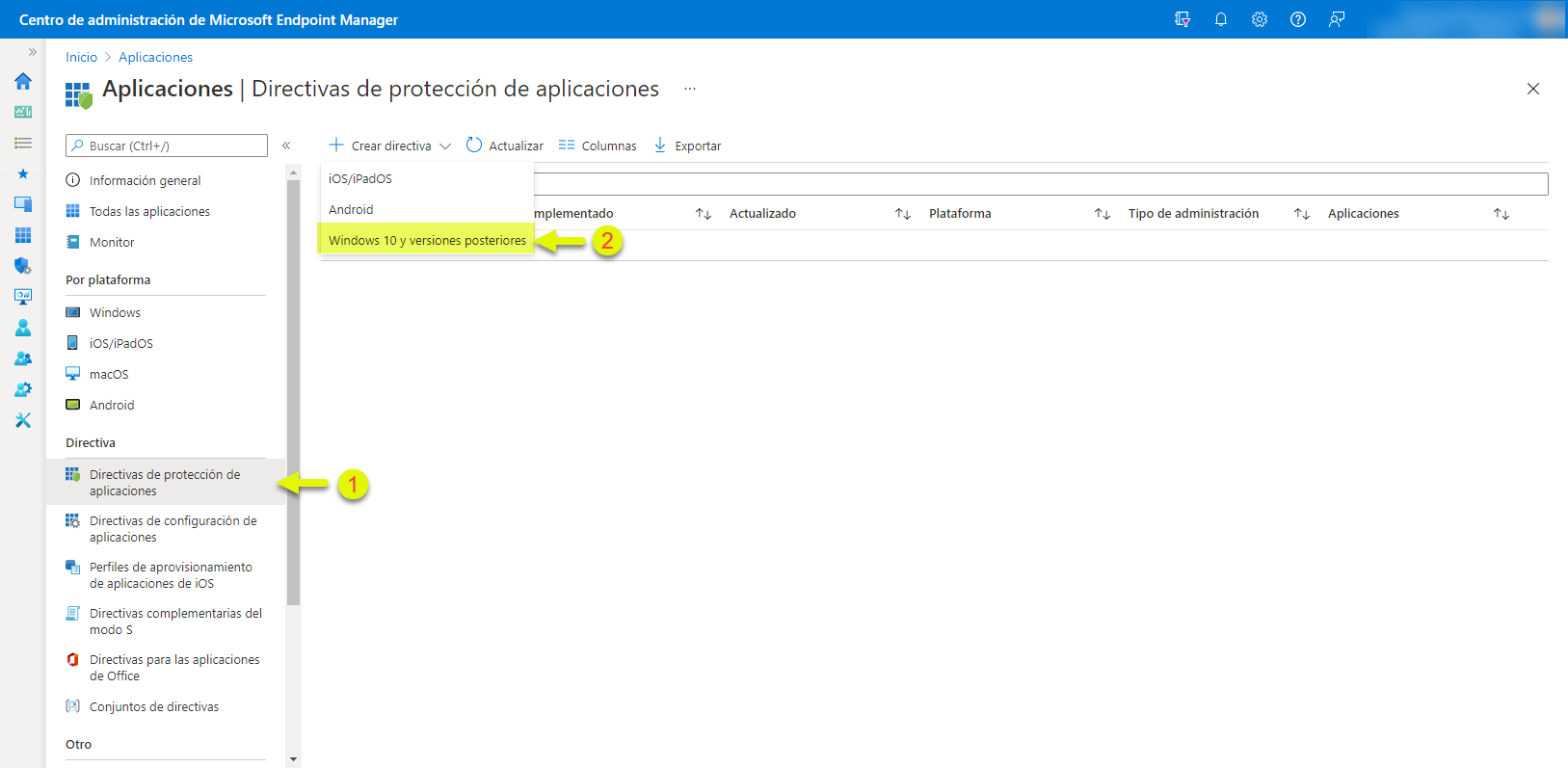

Pues teniendo má so menos claro cual será la configuración, vamos a ello. Desde el Centro de administración de Microsoft Endpoint Manager, vamos a la sección de Aplicaciones – Directivas de protección de aplicaciones y pulsamos en Crear directiva – Windows 10 y versiones posteriores:

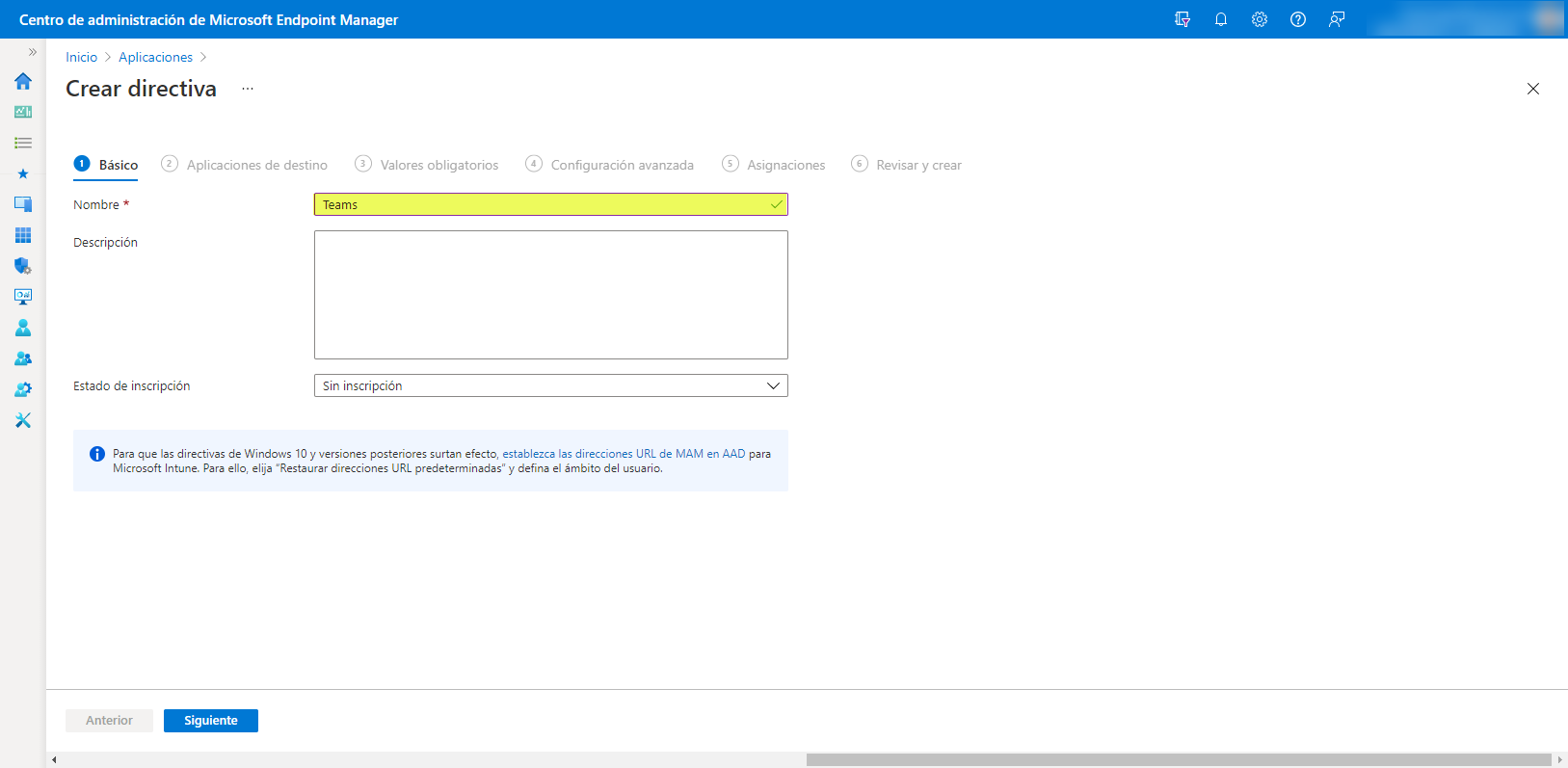

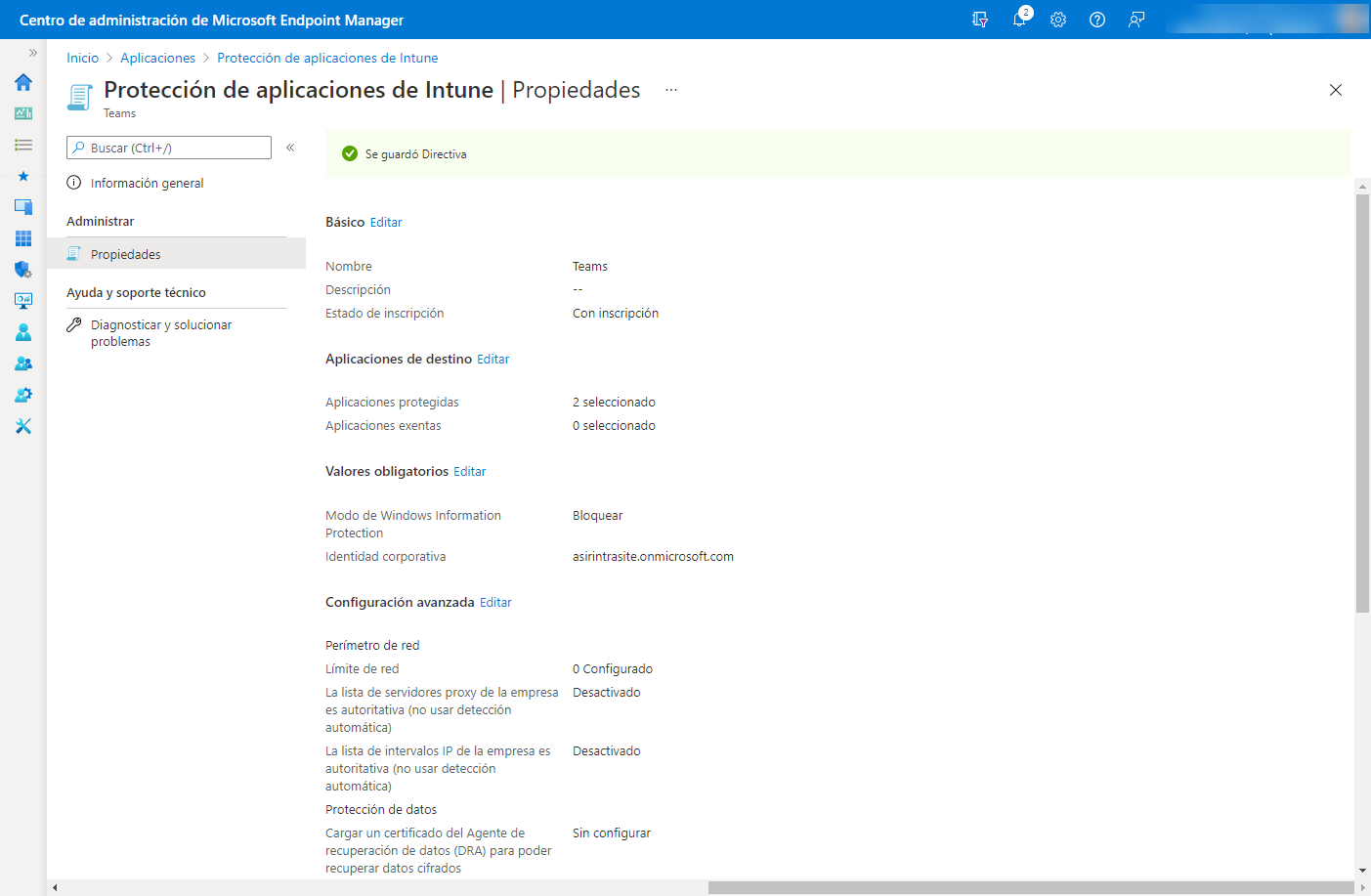

Escribimos un nombre para nuestra directiva, en mi caso he sido muy original y he puesto Teams:

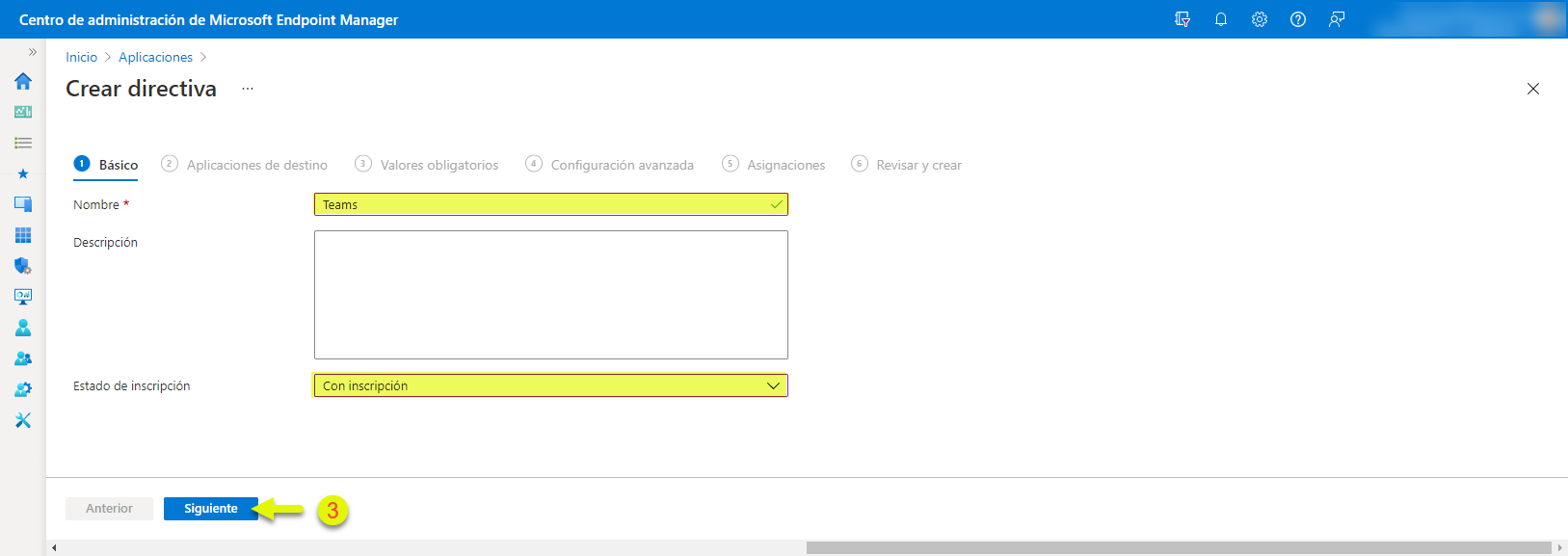

Ahora tenemos que definir la configuración del Estado de inscripción, elegimos Con inscripción:

Ahora debemos elegir la aplicación/es que accederá a nuestros datos corporativos y a la cual vamos a aplicar la directiva, en mi caso voy a elegir Teams (Aplicación de escritorio):

También podemos definir aplicaciones que estarán exentas de dicha directiva, pero no será mi caso por lo que pulsamos en Siguiente:

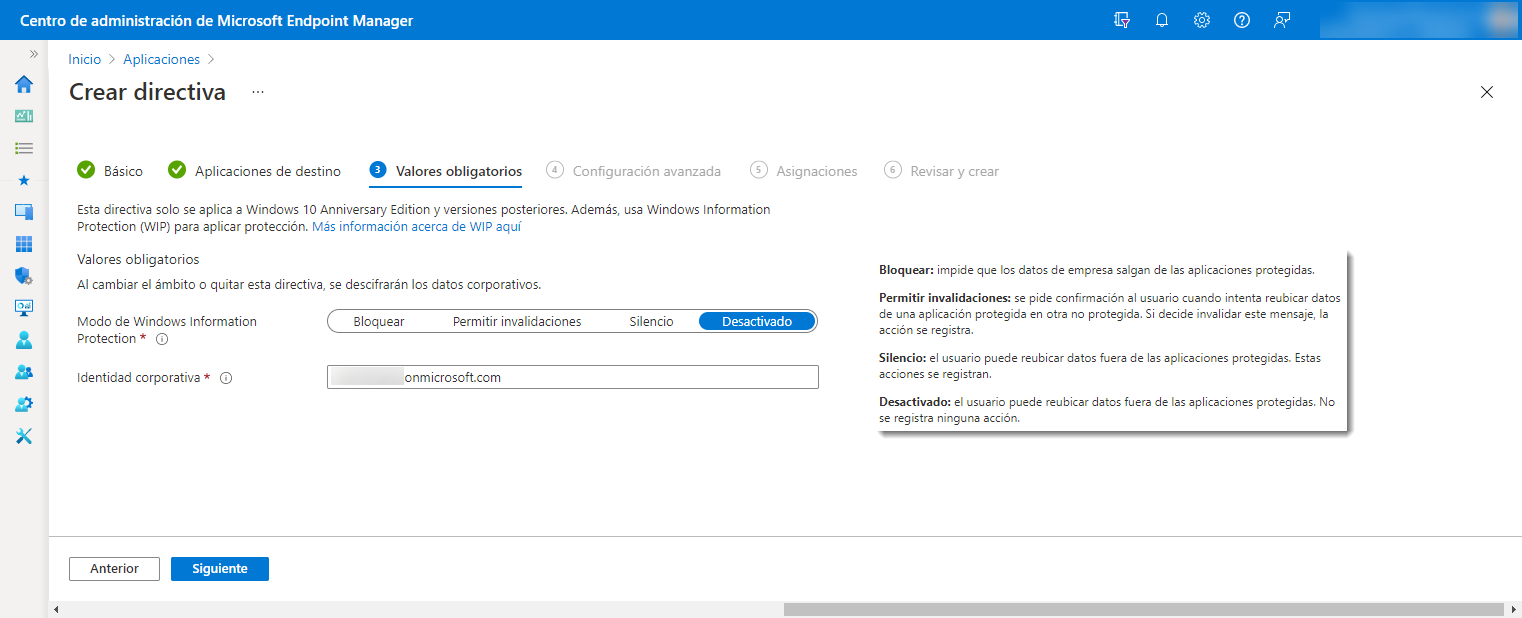

Debemos elegir que ocurrirá con los datos que manejaremos desde las aplicaciones previamente definidas, aquí tenéis las opciones disponibles y su comportamiento.

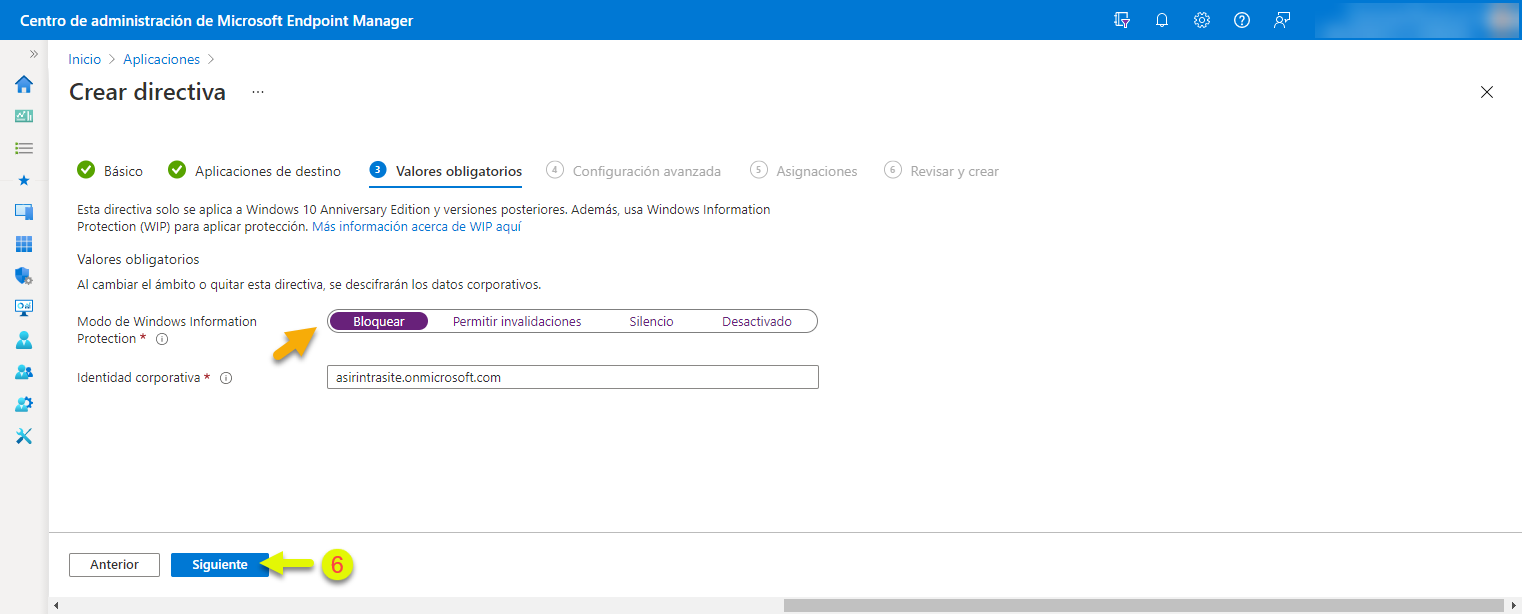

Yo voy a elegir bloquear, porque no quiero que la documentación pueda ser abierta desde otras aplicaciones que no sean invocadas desde Teams:

En esta sección podemos definir que ubicaciones de red (rangos de IPs, etc..) podemos permitir el acceso a los datos corporativos desde las aplicaciones protegidas: (+ info Crear una directiva Windows Information Protection (WIP) con Azure Portal para Microsoft Intune)

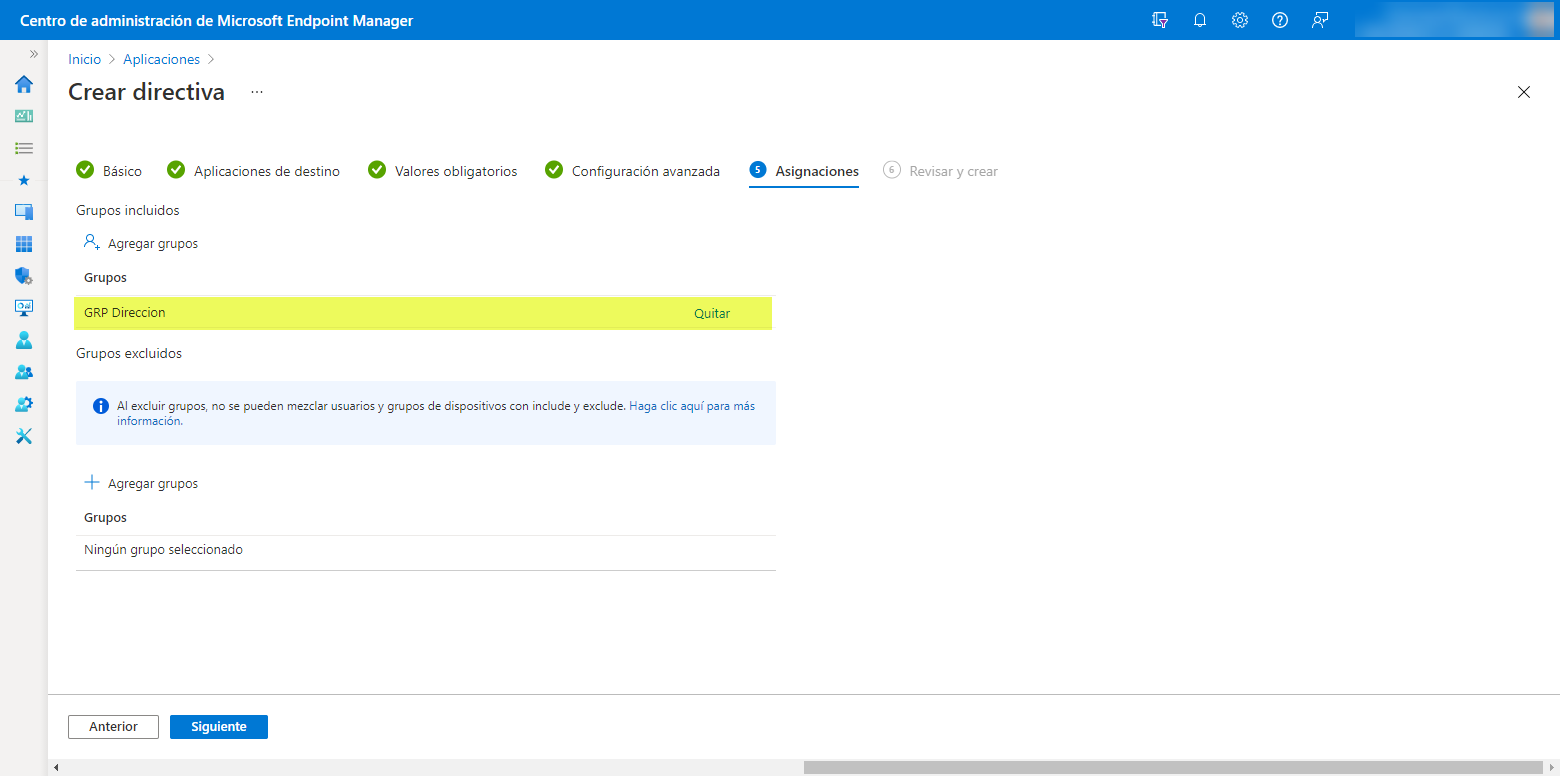

Por último, definimos a que grupo/s de usuarios (no de dispositivos) se le aplicará nuestra política de aplicaciones:

Y en cuestión de unos segundos ya tenemos nuestra directiva de protección de aplicaciones lista y funcionando (debemos esperar a que se aplique la configuración a los usuarios o bien podemos forzar la sincronización de Intune para acelerar el proceso (+ info Sincronización manual del dispositivo Windows):

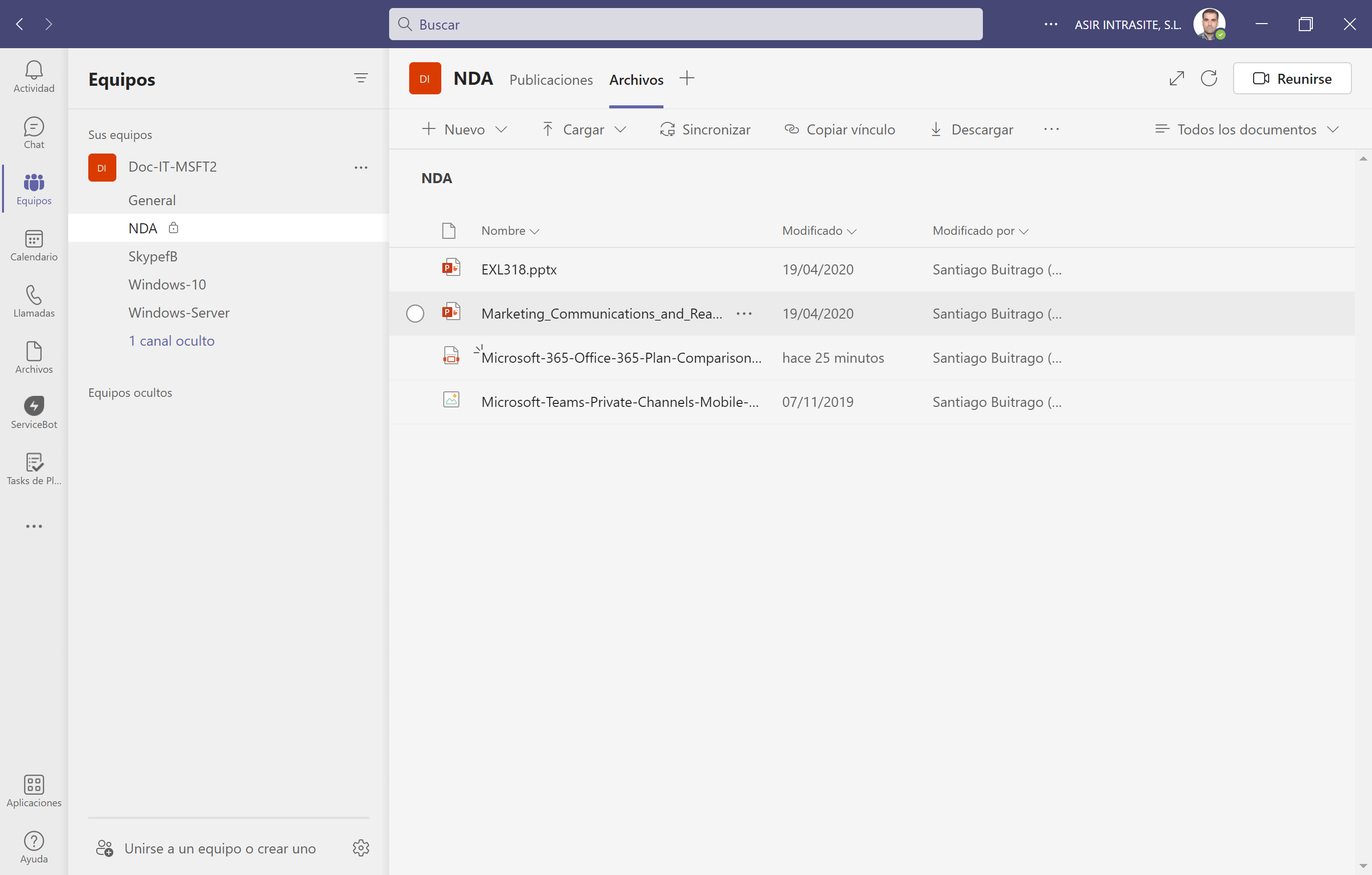

Pues ahora vamos a probar su funcionamiento, yo tengo una serie de documentos en Teams sobre los que estoy trabajando ..

Y puedo abrirlos sin mayor problema …

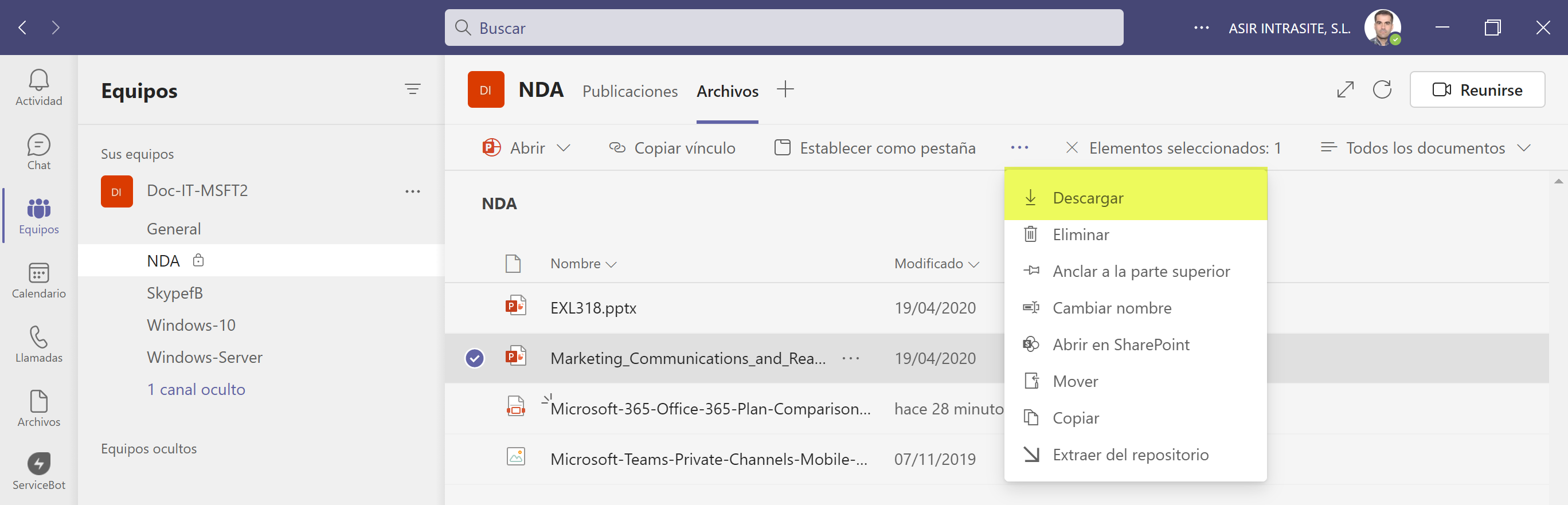

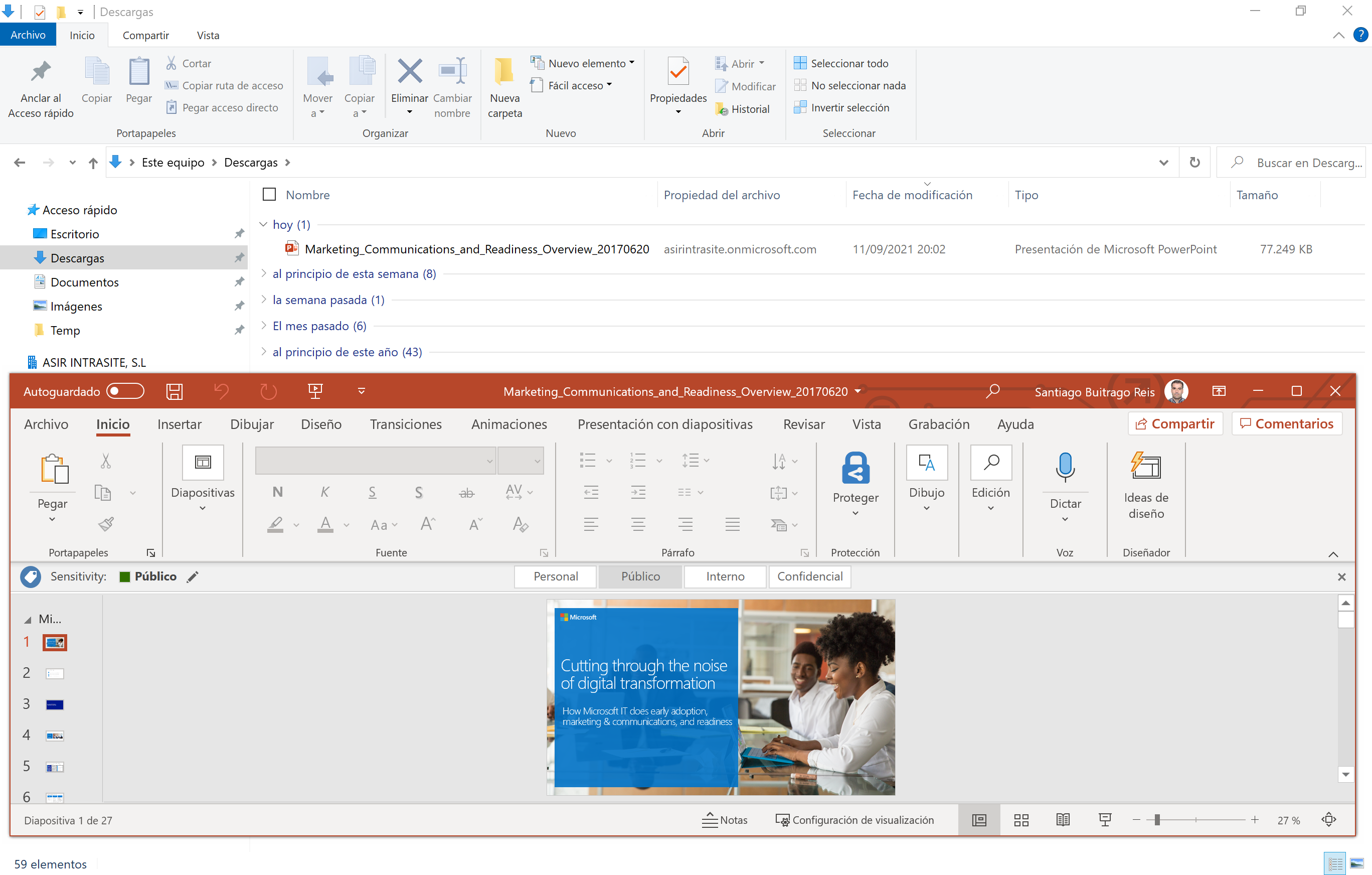

Pero si ahora descargamos alguno de los ficheros (da igual su extensión), podremos observar que no podemos abrirlo desde ninguna aplicación no protegida.

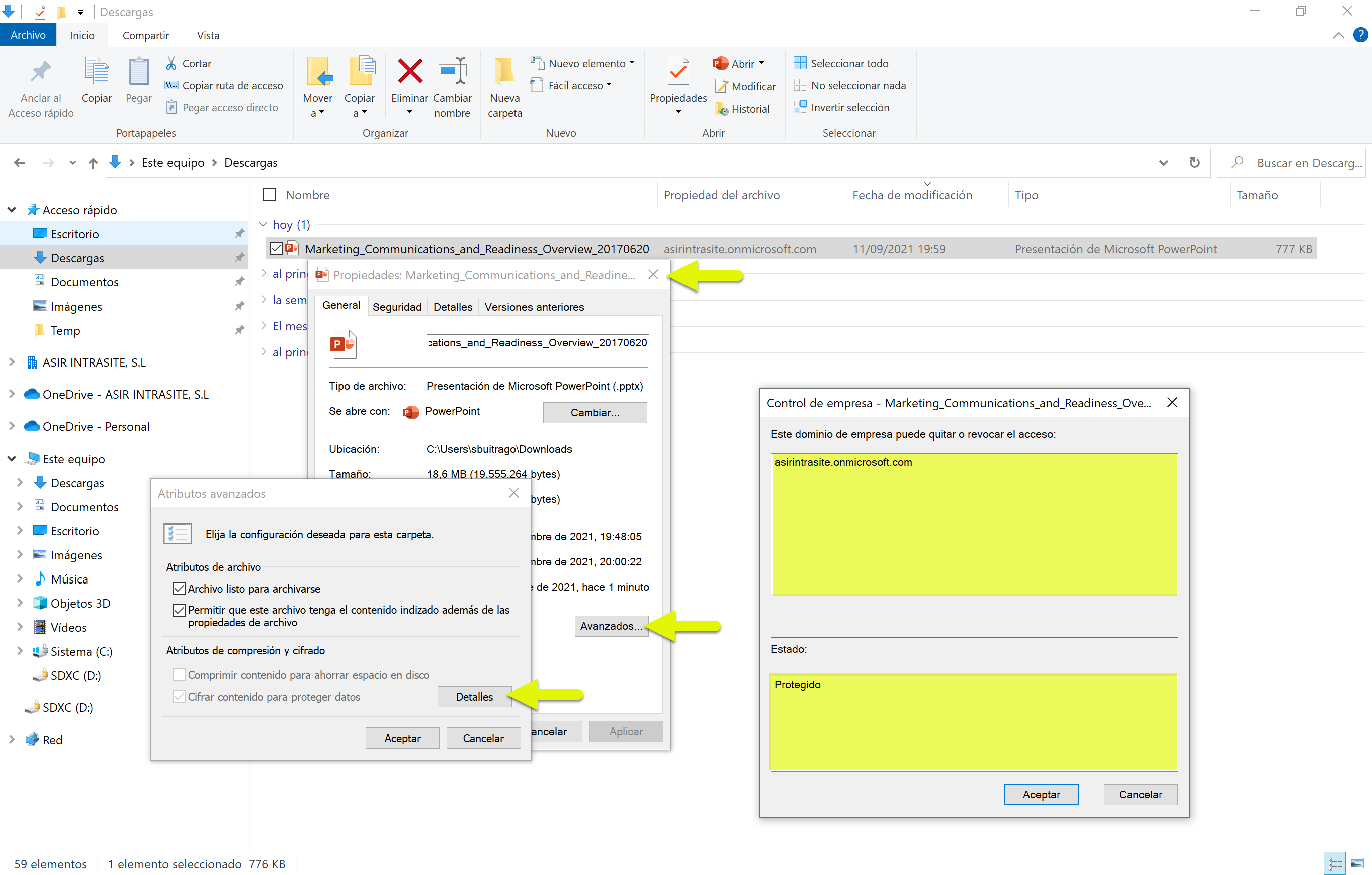

Antes de mostraros que no puede se puede abrir este documento de PowerPoint, voy a mostraros como el documento se ha cifrado, que dominio pueden quitar o revocar el acceso (si la directiva lo permite, en mi caso al definir Bloquear no es posible que el usuario cambie el estado del documento) y el estado del mismo.

Pues ahora si tratamos de abrir el document vía PowerPoint, veremos que no nos es posible mostrando el siguiente error de acceso:

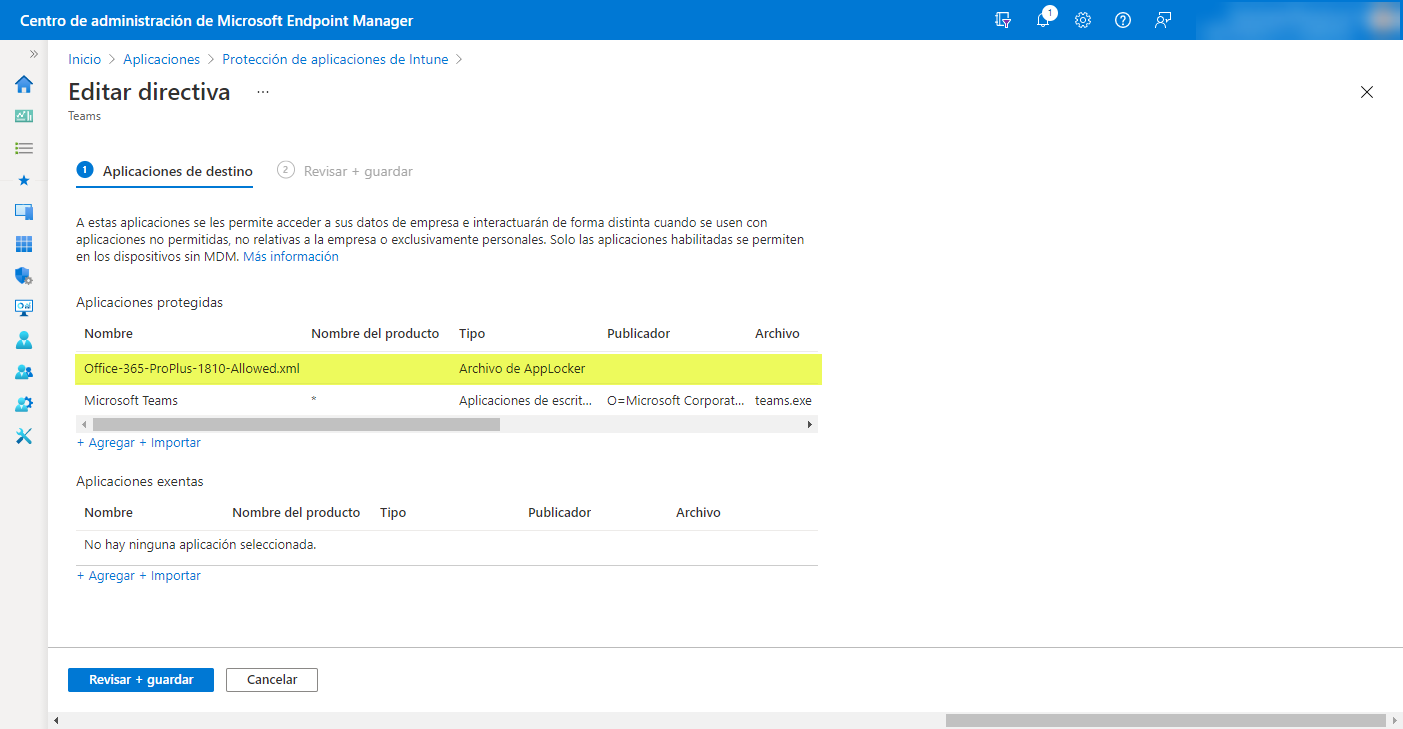

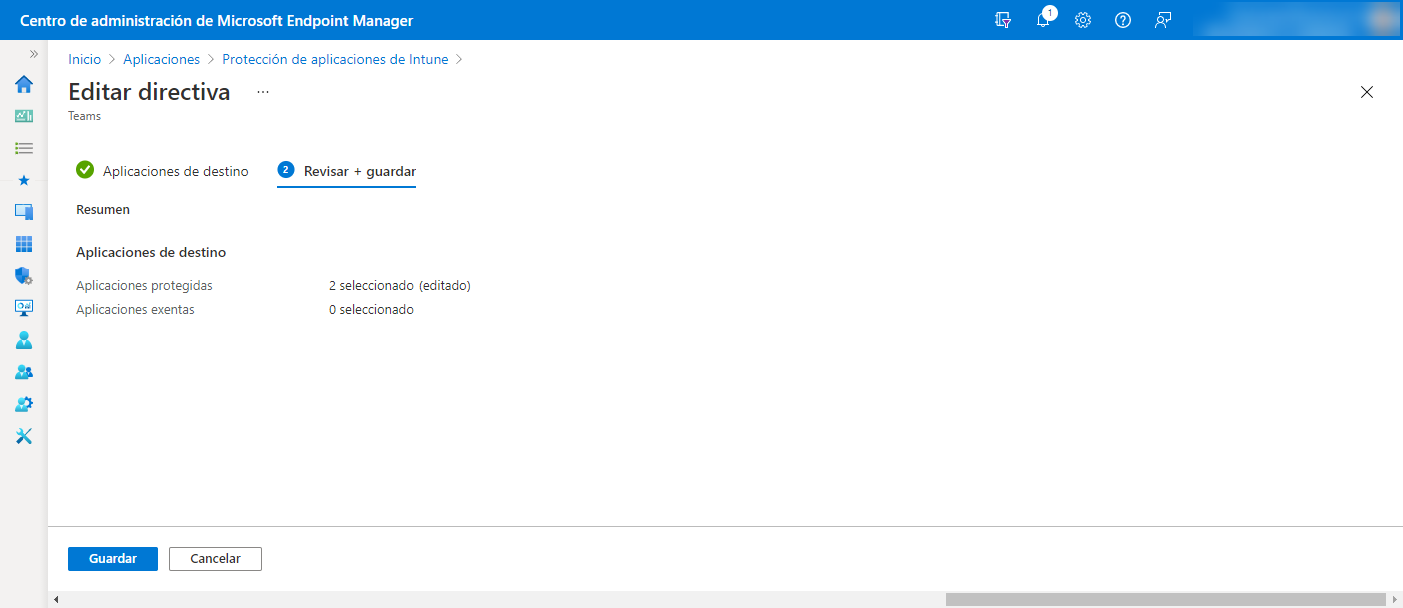

Ahora vamos a modificar nuestra directiva, vamos a incluir las aplicaciones de Office como aplicaciones a las cuales se les permite el acceso a datos protegidos. Para ello, editamos la política que teníamos configurada y añadimos Office-365-ProPlus-1810-Allowed.xml como aplicación protegida.

Antes de poder probar este cambio, debemos actualizar la configuración de Intune en el equipo y luego veremos que ya podemos acceder al documento directamente desde nuestra aplicación de escritorio PowerPoint:

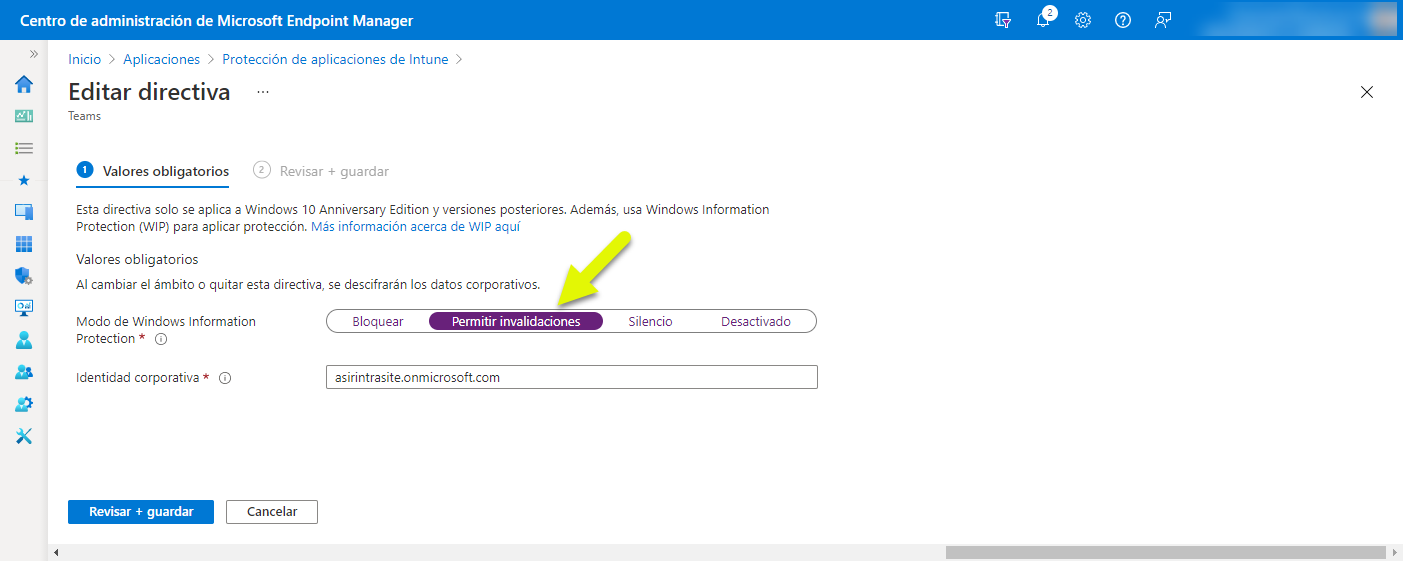

Por último, voy a mostraros como podemos permitir que el usuario cambie la protección de los documentos protegidos. Nuevamente accedemos a la política de aplicación que hemos estado configurando y, cambiamos el modo de Windows Information Protection de Bloquear a Permitir invalidaciones:

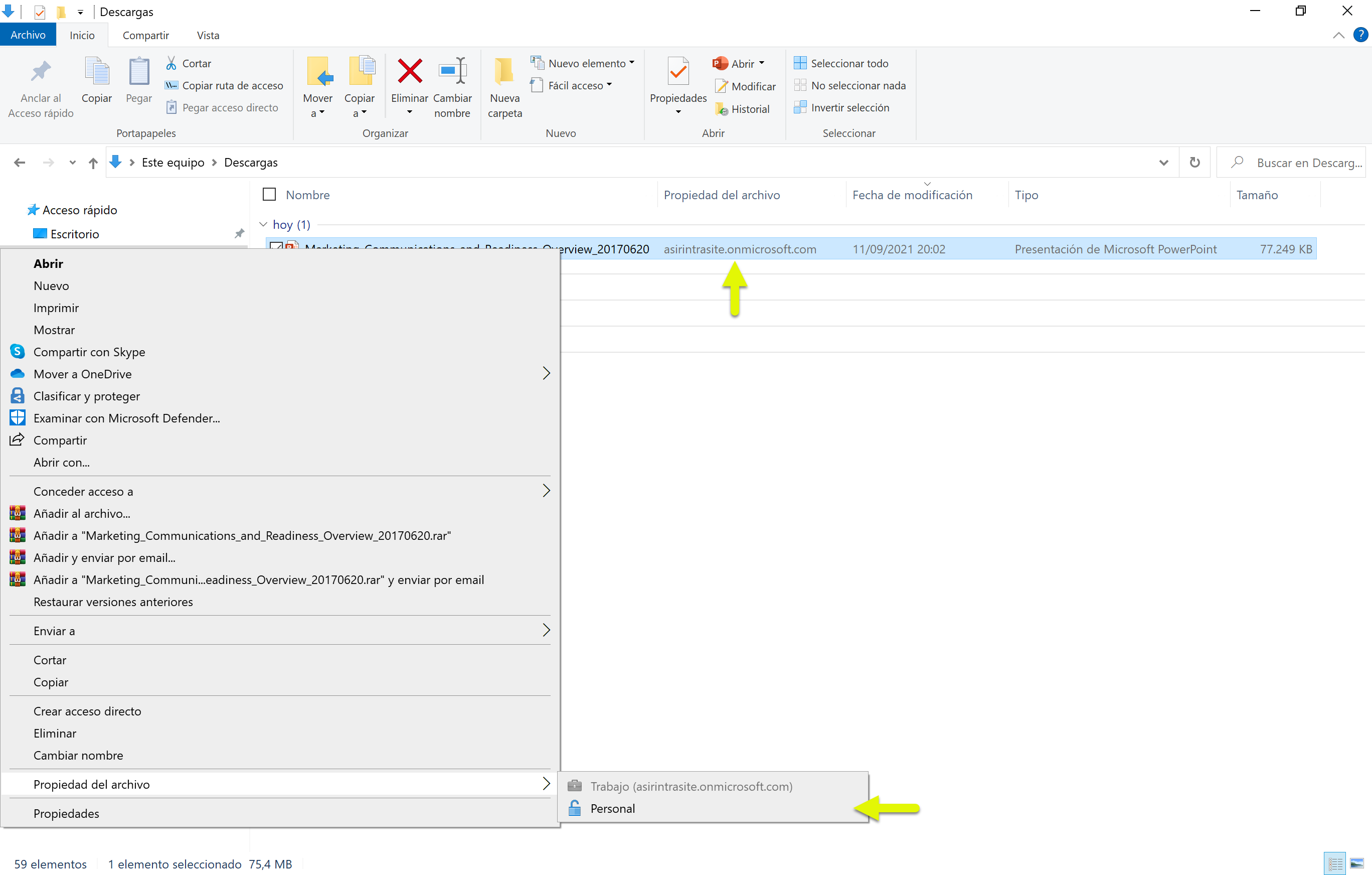

Pues si ahora volvemos a la carpeta donde tenemos el documento descargado, vemos que la Propiedad del archivo está asociada a nuestro tenant, pero si accedemos desde el menú contextual del ratón a la opción Propiedad del archivo, vemos que podemos cambiarla a Público:

El documento se cambia automáticamente de propiedad, ahora a público (cualquier podría acceder a dicho documento):

Si ahora vemos el metadato Propiedad del archivo ya no tenemos a nuestro tenant y además, podemos comprobar que el documento ya no está cifrado de ahí que cualquier usuario pueda tener acceso al mismo.

Pero como la política la habíamos cambiado a Permitir Invalidaciones, podemos volver a cambiar la Propiedad del archivo a Trabajo:

Y nuevamente la propiedad se cambia al tenant que previamente habíamos configurado en la política.

Como habréis podido comprobar, es una configuración muy rápida y sencilla, pero a su vez súper efectiva. No he querido extenderme demasiado, pero aquí os dejo dos enlaces donde podréis ampliar información sobre esta configuración:

- https://docs.microsoft.com/es-es/mem/intune/apps/app-protection-policy-delivery

- https://docs.microsoft.com/es-es/windows/security/information-protection/windows-information-protection/create-wip-policy-using-intune-azure

Si tenéis alguna duda al respecto, como siempre, podéis dejarla en los comentarios y trataré de responder a la mayor brevedad posible!!

Ahora, como siempre, os toca probarlo a vosotros!!

Luna / 19 mayo, 2023

Hola, me gustaría saber si hay algún modo de crear una política/directiva, para bloquear la ejecución de programas portables por parte del usuario.

Muchas gracias.

Santiago Buitrago Reis / Autor / 19 mayo, 2023

Hola Luna:

Tal cual, “no”, puedes hacer algo así por ejemplo: https://techcommunity.microsoft.com/t5/intune-customer-success/support-tip-using-applocker-to-create-custom-intune-policies-for/ba-p/364981. De esta forma puedes permitir las que quieras que se ejecuten y el resto ya no.

Un saludo